Logiciel de contrôle d'accès cloud

Réinventez la gestion des accès : simplicité et modernité

PME-Access : Le contrôle d'accès cloud innovant

Notre solution PME-Access

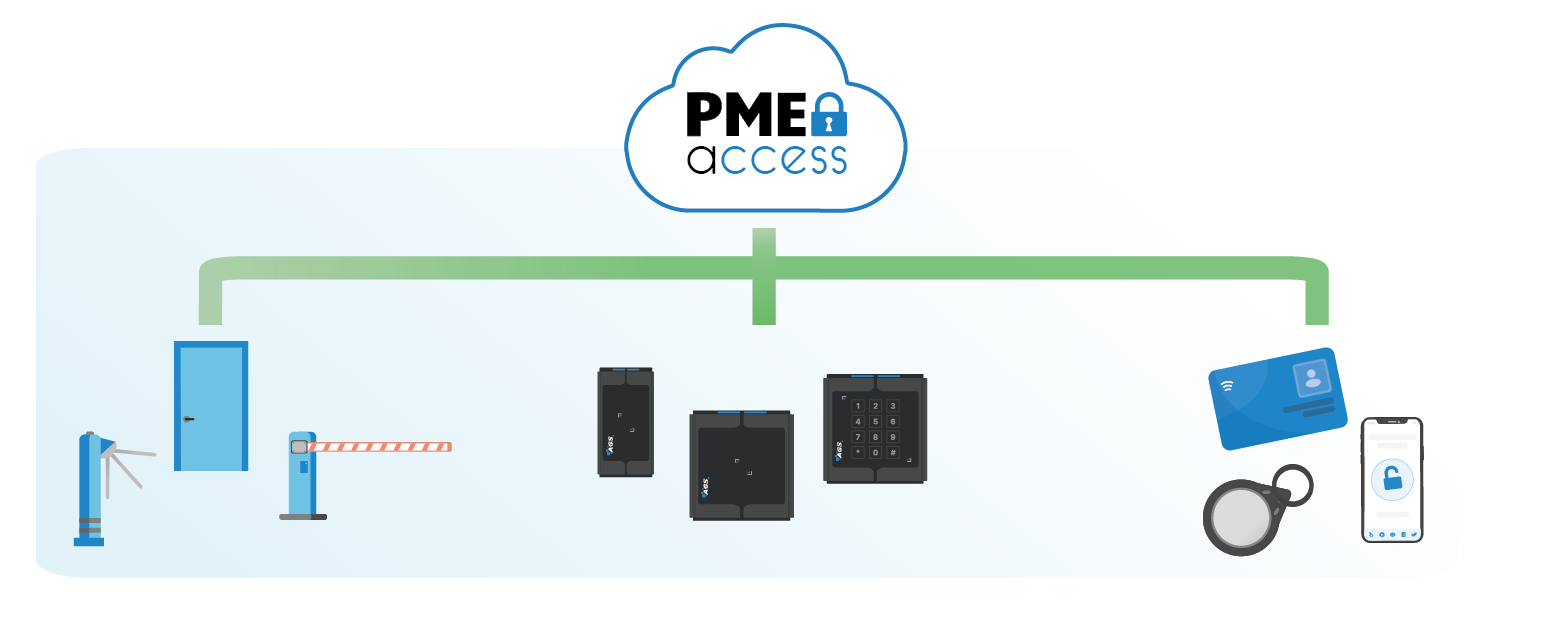

AGS propose PME-Access, une solution innovante de contrôle d’accès pour vos locaux, bureaux et espaces à sécuriser. Fonctionnant avec un logiciel 100% cloud aussi sécurisé que votre banque en ligne, notre système vous garantit une protection maximale grâce à une gestion centralisée des accès. L’installation simplifiée des matériels, incluant des lecteurs de cartes, de QR Codes et des claviers à code, permet une mise en œuvre rapide et efficace pour vous débarrasser de vos clés. Son moteur puissant et polyvalent vous permettra de gérer aussi bien des infrastructures complexes multisites, avec des besoins hiérarchisés et des niveaux de permission différents, qu’un besoin simplifié avec un seul point d’accès.

Destinée au marché des TPE et PME, cette solution très abordable permet de répondre à des besoins sur mesure en matière de sûreté et de contrôle d’accès. Que ce soit pour surveiller les entrées et sorties, restreindre certaines zones sensibles ou gérer les horaires des employés, PME-Access offre une flexibilité incomparable. Les fonctionnalités avancées incluent la gestion des utilisateurs en temps réel, des rapports détaillés sur les activités d’accès, et des alertes instantanées en cas de tentative d’accès non autorisé. Bénéficiez d’une solution intégrée qui évolue avec les exigences de votre entreprise, assurant une sécurité optimale et une tranquillité d’esprit pour tous les gestionnaires de site.

Contrôle d'accès cloud : comment ça marche ?

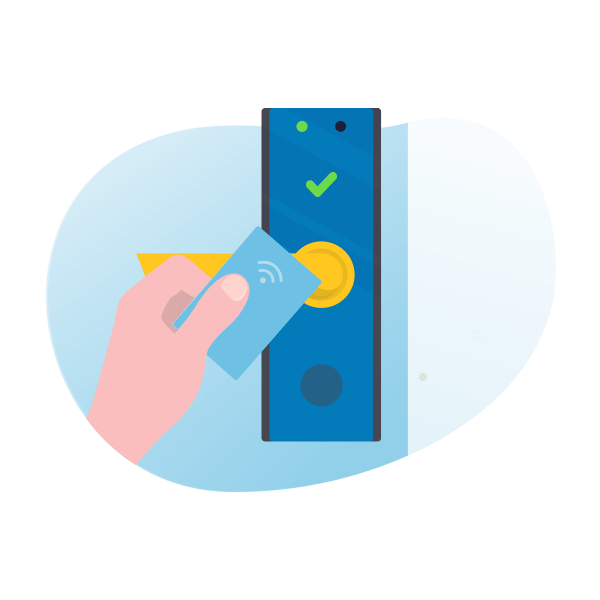

Le contrôle d’accès consiste à sécuriser des points de passage dans un établissement (porte, portail, tourniquet…) et à les soumettre à des vérifications rigoureuses d’autorisation d’accès. L’identification des personnes se présentant devant un point d’accès peut être réalisée par divers moyens, tels qu’un badge RFID, un smartphone équipé de technologies NFC ou Bluetooth, ou encore un QR Code. Ce processus permet de s’assurer que seules les personnes autorisées peuvent accéder aux zones sécurisées.

Les objectifs principaux de la mise en place de ce système sont multiples :

· Augmenter la sécurité de vos locaux : En contrôlant de manière stricte et efficace les entrées et sorties, le système de contrôle d’accès réduit considérablement les risques d’intrusions non autorisées, de vols ou de vandalisme. Grâce à des niveaux de sécurité configurables, il est possible de protéger les zones sensibles et confidentielles de manière appropriée.

· Améliorer la supervision des accès à vos locaux : Le système permet de surveiller en temps réel toutes les activités d’accès, d’enregistrer les tentatives d’accès et de générer des rapports détaillés. Ces données peuvent être utilisées pour analyser les comportements, détecter des anomalies et renforcer les mesures de sécurité si nécessaire.

· Faciliter l’accueil des employés et des visiteurs : Grâce à un système centralisé, il devient plus simple de gérer les droits d’accès des employés, prestataires et visiteurs. De plus, l’envoi de badges virtuels directement sur les smartphones simplifie grandement l’accueil et l’enregistrement des visiteurs.

PME-Access : Les avantages

Voici quelques une des fonctionnalités principales proposées :

- Logiciel 100% cloud sans aucune installation nécessaire

- Profils d’accès illimités personnalisables

- Gestion de règles horaires d’accès illimitées

- Gestion simplifiée des visiteurs

- Génération d’alertes mail automatiques

- Supervision des accès en temps réel

- Déblocage des points d’accès à distance via le cloud

Gestion des profils : utilisateurs, rôles et droits

Gérez de manière simplifiée les points d’accès de votre site : Que ce soit pour des salariés présents tous les jours ou pour des visiteurs occasionnels, vous pouvez accéder en temps réel à leurs droits et les mettre à jour en quelques clics. Grâce à l’application web, il n’est pas nécessaire de disposer d’une infrastructure informatique particulière : vous pouvez gérer votre système via un simple accès Internet sécurisé.

Notre système de contrôle d’accès offre la flexibilité de créer et de gérer plusieurs profils distincts, adaptés à l’infrastructure unique de chaque client. Vous pouvez définir des autorisations spécifiques pour chaque zone de votre site, qu’il s’agisse de bureaux, de salles de serveurs, d’entrepôts ou d’installations extérieures. Cette personnalisation optimale des autorisations et des niveaux d’accès permet une administration fine et précise de la sécurité.

Accordez facilement vos accès

Il est essentiel de pouvoir gérer l’accès de manière fluide et efficace dans un bâtiment comportant plusieurs types de profils : employés, invités, prestataires externes, et bien plus encore. PME-Access offre une interface intuitive et facile à utiliser, vous permettant de définir précisément qui va où et quand. Vous pouvez créer un nombre illimité de points d’accès, comme des portes, des portails, des ascenseurs, et les regrouper pour faciliter ensuite leur attribution et leur gestion.

Par exemple, en créant le groupe « Nettoyage », vous donnez facilement l’accès à l’entrée du bâtiment et au local d’entretien, en spécifiant les jours et les heures durant lesquels cet accès est autorisé. Cette granularité dans la conduite des accès permet de s’assurer que les prestataires externes, comme les équipes de nettoyage, n’ont accès qu’aux zones nécessaires et uniquement pendant les périodes définies.

PME-Access vous permet également de définir des niveaux d’accès hiérarchisés, tels que les entrées pour les cadres dirigeants, les employés de bureau, ou les visiteurs occasionnels. Chaque profil peut avoir des privilèges spécifiques, comme l’accès à des étages particuliers, des salles de réunion, ou des zones sécurisées comme les salles de serveurs. Vous pouvez aussi attribuer des permissions temporaires pour des événements spéciaux ou des projets ponctuels.

En outre, la compatibilité avec diverses technologies d’identification, telles que les badges RFID, les smartphones équipés de NFC ou Bluetooth, et les QR Codes, assure une intégration fluide avec les dispositifs existants.

Ouvrez les portes avec votre smartphone

Simplifiez radicalement le pilotage des autorisations d’accès avec notre dernière fonctionnalité innovante. Grâce à l’intégration de badges Bluetooth directement dans les smartphones, attribuer des autorisations de passage devient un jeu d’enfant. Cette technologie de pointe permet aux utilisateurs de déverrouiller des portes et autres points d’accès simplement en approchant leur smartphone, éliminant ainsi le besoin de badges physiques supplémentaires.

Avec cette avancée technologique, l’attribution, la modification et la révocation des droits d’accès se font en quelques clics, offrant une approche technique à la fois intuitive et puissante pour une supervision optimale de la sécurité. Les administrateurs peuvent instantanément mettre à jour les autorisations d’accès via une interface web conviviale, accessible depuis n’importe quel appareil connecté à Internet.

En outre, l’intégration avec des systèmes de surveillance et de rapport en temps réel permet aux gestionnaires de suivre et d’analyser les activités d’accès, de générer des rapports détaillés, et de recevoir des notifications instantanées en cas d’anomalies ou de tentatives d’accès non autorisées. Cette visibilité accrue aide à renforcer la sécurité globale et à prendre des décisions informées pour améliorer continuellement les politiques de contrôle d’accès.

Suivez l'activité en temps réel

Cultivez une tranquillité d’esprit totale grâce à la supervision exhaustive offerte par notre solution de contrôle des accès. Chaque mouvement est identifié, chaque utilisateur, chaque autorisation est traçable, garantissant une visibilité complète sur les activités en temps réel. Notre système enregistre minutieusement chaque entrée et sortie, en capturant des données précises sur l’identité des personnes, les horaires, et les lecteurs utilisés.

Avec une gamme étendue de fonctionnalités de supervision, vous avez le contrôle absolu pour maintenir la sûreté de vos installations. Notre solution permet un pilotage centralisé des accréditations, avec des tableaux de bord personnalisables qui offrent un aperçu clair et concis des activités. Les rapports détaillés peuvent être générés pour analyser les tendances d’accès, détecter les anomalies et auditer les procédures de sécurité.

Vous pouvez également configurer des scénarios d’alertes spécifiques, tels que des notifications pour des tentatives d’accès en dehors des heures autorisées ou pour des accès à des zones sensibles. Cette personnalisation avancée assure que vous êtes toujours au courant des événements critiques.

En intégrant des technologies avancées comme le QR Code, les empreintes digitales, et les badges RFID, notre solution assure que seuls les individus autorisés peuvent accéder aux zones restreintes. Les données biométriques et les logs d’accès sont stockés de manière sécurisée, garantissant la confidentialité et la protection des informations sensibles.

Notre système est conçu pour s’adapter à divers environnements, qu’il s’agisse de bureaux, de sites industriels, ou d’infrastructures multisites. Vous pouvez gérer plusieurs sites à partir d’une seule interface, facilitant la supervision et le contrôle d’accès à grande échelle. La compatibilité avec des intégrations tierces, comme les systèmes de suivi des visiteurs et les solutions de surveillance vidéo, offre une sécurité renforcée et une gestion intégrée des installations.

Mise en place du contrôle d'accès PME-Access

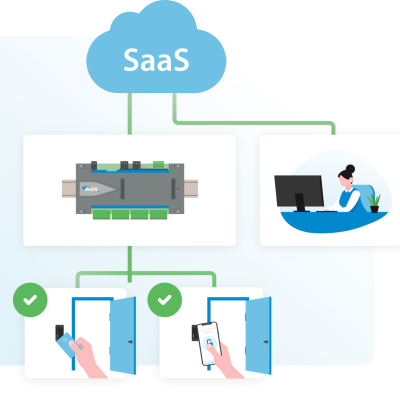

Plongez dans une expérience de contrôle d’accès qui marie simplicité et modernité à la perfection. Notre solution réside dans le cloud, éliminant toute nécessité d’installation fastidieuse et réduisant considérablement les coûts de maintenance. Gérer l’intégralité de votre système et de votre équipe est désormais un jeu d’enfant, grâce à notre interface conviviale et intuitive.

Dites adieu aux complications techniques. En reliant simplement le contrôleur d’accès au cloud et en positionnant vos lecteurs d’accès judicieusement – que ce soit sur des portes, des tourniquets, des portails ou des ascenseurs – vous êtes prêt à profiter d’une gestion centralisée et intuitive. Cette installation rapide et flexible permet de sécuriser différentes zones de votre établissement sans perturber vos opérations quotidiennes.

Le contrôle des accès se fait en temps réel, permettant d’ajuster instantanément les permissions en fonction des besoins de votre organisation. Vous pouvez créer et modifier des profils d’accès, définir des horaires d’accès spécifiques, et surveiller les activités d’accès en quelques clics.

Grâce à la technologie cloud, accédez à votre système de contrôle d’accès depuis n’importe quel appareil connecté à Internet, que vous soyez au bureau, à domicile, ou en déplacement. La robustesse de notre outil assure une protection maximale contre les tentatives d’accès non autorisées, tout en offrant une évolutivité pour s’adapter à la croissance de votre entreprise.

Simplifiez vos opérations, libérez votre potentiel, et ouvrez la porte à un nouveau standard de contrôle d’accès. Notre solution vous permet de gérer efficacement les flux de personnes, d’assurer la sécurité de vos installations, et de maintenir un environnement sécurisé sans complexité inutile. Que ce soit pour une petite entreprise ou une organisation multisite, notre solution cloud de contrôle d’accès vous offre la tranquillité d’esprit et la flexibilité nécessaires pour vous concentrer sur ce qui compte vraiment.

Adaptable sur mesure

Prix bas garantis

Dans le monde entier

Experts en ligne

Zéro engagement

Experts en ligne

Prix bas garantis

Livraison en 48h